WEITERE NEWS

WEITERE NEWS

- Stellungnahme zur Entscheidung des Bundesbeauftragten für Kultur und Medien über den Stopp des Erweiterungsbaus der DNB in Leipzig

- KI-Plattform für sehbeeinträchtigte Studierende | KIT

- KI-Tools auf dem Vormarsch im Hochschulalltag

- Wenn Effizienz kostet: Menschliche Kompetenz in der KI-Ära

- Erweiterungsbau der Deutschen Nationalbibliothek soll nicht realisiert werden

- Stopp des Erweiterungsbaus der Deutschen Nationalbibliothek in Leipzig

- Wissenschaftlich belegt: Lern-App EDURINO fördert frühe Sprachkompetenzen

- Springer Nature embraces AI tools across the publishing process, resulting in less friction and increased author satisfaction

Aktuelles aus

L

ibrary

Essentials

In der Ausgabe

- Seniorinnen und Senioren entdecken soziale Netzwerke Chancen und Aufgaben für Bibliotheken

- Chatbots im Auskunftsdienst wissenschaftlicher Bibliotheken

- Bibliotheken unter Druck Was der Hamburger Sparkurs über den Zustand

des Wissenschaftssystems verrät - Die Big Three der Wissenschaftsinformation Web of Science, Scopus und OpenAlex im systematischen Vergleich

- Der Strukturwandel im italienischen Buchmarkt Lehren für Europa,

die Leseförderung, den Buchhandel

und Künstliche Intelligenz - GenAI in der Hochschulbildung

Wer forscht weltweit zu ChatGPT und Co.? - Jenseits des Akronyms

Wie wissenschaftliche Bibliotheken DEI

unter politischem Druck neu verankern - Kann Bibliotherapie helfen, die Krisen

der Gegenwart zu bewältigen? - Web-Barrierefreiheit pragmatisch umsetzen Kleine Schritte mit großer Wirkung

- Wenn die KI die Nachrichten auswählt, verändert sich die öffentliche Wahrnehmung

- Zwischen Plattformökonomie und kulturellem Gedächtnis Hat das physische Medium noch eine Zukunft?

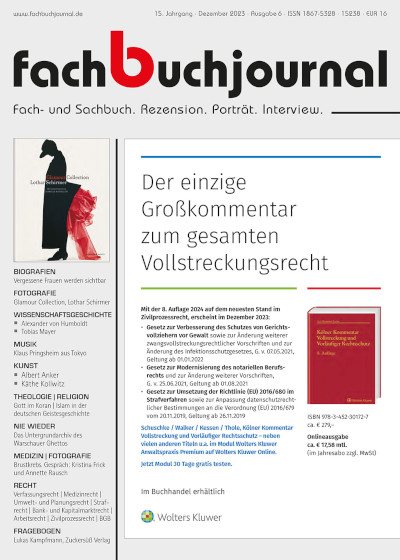

fachbuchjournal

2009 bis 2023